Jasa penerjemah Inggris Indonesia berpengalaman selama 15 tahun yang menawarkan jasa turnitin, menulis, parafrase, desain, terjemahan, dll.

Gara-Gara Brute Force Login Attack ke WordPress

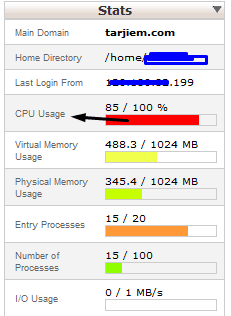

Tadi malam waktu lagi ngotak-ngatik wordpress saya, saya kebingungan. Kenapa hanya sedikit pengunjung yang aktif secara bersamaan, sekitar 14 orang, tapi cpu usage di hosting cpanel saya tinggi sekali penggunaannya? Hingga pagi tadi saya mendapatkan pesan “Resource Limit is Reached. The website is temporarily unable to service your request as it exceeded resource limit. Please try again later.” Pesan ini muncul pada saat saya masuk ke akun wordpress saya. Langsung saya sedikit khawatir dengan wordpress tarjiem.com saya ini.

Saya langsung mengirim tiket bantuan ke hosting saya untuk berkonsultasi dan bertanya. Kenapa paket shared hosting dhy-2 yang saya gunakan malahan kena batasan akses jalur pita lebar (bandwith)? Sekitar 30 menit kemudian saya mendapatkan balasan. Syukurnya penjelasannya dapat saya pahami. Walaupun itu cukup membuat saya ketar-ketir.

Brute Force Login Attack

Kalau diterjemahkan istilah Bahasa Inggris “Brute Force Login Attack” kurang lebih terjemahan Bahasa Indonesianya yakni “Serangan Masuk Secara Membabi-Buta”. Metode brute force ini merupakan salah satu metode hacking (meretas) yang banyak beredar. Brute force memang umum terjadi di wordpress. Banyak yang menjadi korban dengan teknik serangan tradisional namun terkadang manjur ini. Saya jadi teringat dengan seorang blogger yang blognya cukup ramai. Ia pernah 3 kali kena serangan pada blog miliknya.

Ilustrasi Brute Force Login Attack

Sederhananya, penyusup mencoba memasukkan variasi kata kunci masuk ke halaman admin wordpress milik kita secara membabi-buta (cepat dan memaksa). Entah menggunakan metode, program atau cara apa, yang jelas pembajak atau penyusup ini akan berusaha terus mencoba mencari password dan username wp-admin milik kita. Seperti pada saat kita mencari-cari anak kunci untuk membuka sebuah gembok. Hanya saja mencari anak kunci dan mencobanya satu per satunya pada gembok dilakukan secara cepat sekali. Itulah sebabnya penggunaan cpu pada hosting berbagi milik saya menjadi merah. Seperti mesin yang dipaksa hidup terus dan akhirnya kepanasan dan menyebabkan website tidak bisa diakses (Resource Limit is Reached).

Langkah Seberhana Menghindari Brute Force

Banyak sekali penjelasan mengenai bagaimana cara mengamankan wordpress milik kita dari serangan hacker. Berikut ini hal sederhana yang saya lakukan dalam antisipasi awal menghadapi serangan brute force hari ini.

1. Memasang WordPress Plugin Security

Saya sadar kalau wordpress.org milik saya tidak memiliki perangkat tambahan keamanan (plugin). Saya pun menjelajah internet untuk mencari-cari rekomendasi wordpress plugin security. Cukup banyak pilihan plugin security untuk worpdress ini. Ada dua alternatif pilihan saya, plugin iThemes Security dan Wordfence Security. Dua plugin keamanan wordpress ini gratis. Akhirnya pilihan saya jatuh pada Wordfence Security plugin. Setahu saya pencegahan utama dua plugin ini adalah membatasi akses masuk pada saat masuk ke halaman administrator wordpress milik kita. Seperti pada saat kita memasukkan pin ke mesin atm. Kita hanya memiliki kesempatan 3 kali kesalahan memasukkan pin kartu atm milik kita.

Hal yang membuat saya sedikit lega adalah tidak ditemukannya hal yang mencurigakan di blog saya oleh plugin Wordfence Security. Pada saat proses pemasangan plugin ini selesai maka kita dianjurkan untuk melakukan pemeriksaan wordpress milik kita oleh plugin Wordfence Security ini. Waktu yang diperlukan tidak sampai 10 menit untuk melakukan pemeriksaan (scaning). Jumlah tulisan belum sampai 200 tulisan.

2. Mengubah dan Menyembunyikan Username Admin

Sebelumnya saya menggunakan username “admin” untuk masuk ke halaman administrator. Nama pengguna “admin” itu adalah nama pengguna pengaturan awal (default) pada saat kita memasang/menginstal wordpress. Akhirnya saya menambahkan administrator baru di wordpress milik saya sebelum saya menghapus nama pengguna “admin” yang lama. Saya menggunakan nama admin yang 4l4y dan menggunakan kombinasi angka, huruf besar, huruf kecil, dan simbol pada sandi milik saya.

Langkah lain yang saya lakukan adalah membedakan pengguna akun administrator dengan akun author (penulis). Akun jenis admin sendiri tidak saya publikasikan dan hanya jenis pengguna author saja yang saya publikasikan.

3. Membuat Cadangan Blog di Control Panel

Langkah yang baru saja saya lakukan adalah membuat cadangan data (back up) wordpress saya dari hosting cpanel saya. Langkah ini saya lakukan hanya untuk berjaga-jaga saja. Kalau kurang paham bagaimana caranya, silakan minta bantuan ke hosting Anda.

Sekilas Keamanan WordPress.org

Memang salah satu kelemahan blog bermesin wordpress.org atau self host yakni seringnya penyusup atau pembajak berusaha mencoba masuk ke blog milik kita. Beda dengan blog bermesin blogspot/blogger atau wordpress.com. Lihat perbedaan antara wordpress dengan blogspot. Di wordpress.org banyak sekali aspek yang harus diamankan. Karena itu banyak yang menyarankan untuk menggunakan kata sandi yang berbeda-beda di masing akun yang terkait dengan wordpress. Baik itu sandi surat elektronik (email), sandi blog wp-admin, sandi hosting cpanel, dan sandi akun tempat kita menyewa hosting. Semua sandi tersebut sebaiknya berbeda-beda, khususnya sandi surel milik, itu merupakan sandi utama.

Tautan lain cara mengamankan blog wordpress yaitu:

- Dasar-dasar mengamankan blog wordpress.

- 21 cara mengamankan blog wordpress, tingkat lanjut drupadi.com/knowledgebase/66/Tips-Mengamankan-Website-Wordpress.html.

- “Cara tambahan mengamankan wordpress Anda” lihat di http://kangbudhi.blogdetik.com/keamanan-wordpress/

Pada dasarnya ini merupakan tindakan pencegahan saja. Tim wordpress sendiri mengatakan kalau mesin blog wordpress tidak mudah diserang. Hanya saja cukup banyak aspek atau akun yang terlibat di wordpress (domain, hosting, cpanel, tema/themes, plugin dsb). Hal inilah yang membuat wordpress jadi sasaran serangan (lihat gambar di atas). Kurang lebih demikian. Jangan lupa terus mengamankan dan mengganti sandi-sandi akun Anda. Agar blog kesayangan kita tidak disusupi atau di otak-atik oleh orang yang tidak bertanggung jawab.

Iya nih suka ada yang jahil, akhirnya saya pakai plugin loginizer premium karena featurenya lengkap untuk mencegah brute force ke login page.

Ternyata masih banyak user yang menyerang xml-rpc, akhirnya install bullet proof security untuk mengamankan htaccess dan xml-rpc.

Eh lalu kena deface, di cek ternyata theme ada celah, padahal theme premium dari themeforest, cuma memang tema yang kurang laku tapi saya suka tampilannya, akhirnya ganti theme buatan developer yang lebih terkenal (top 5 seller disana), sampai sekarang aman.

Sayangnya cloudflare anti ddos cuma tersedia untuk business plan doang, jadi sewaktu2 nanti saya kena ddos parah, upgrade ke business plan dan downgrade lagi di bulan depannya. hahaha

Heran saya banyak banget orang2 yang jahil, bukannya sibuk mencari uang.hahaha

Iya xml-rpc itu sering jadi sasaran serangan.

Saya sekarang lagi pakai iThemes Security.

Ternyata di themeforest ada themes kurang bagus juga.

Soal tampilan kayaknya banyak yang bagus-bagus deh.

Iya nih, banyak orang yang jahil kurang kerjaan.

Nah! Akhirnya saya menemukan setidaknya satu penjelasan kenapa CPU usage blog saya tinggi padahal saya nggak ngapa-ngapain. Dari dashboard blog saya saja sudah tercatat lebih dari 19.000 upaya login yang diblok. Tulisan yang sangat sangat bermanfaat buat saya, thx!

Wah banyak sekali itu, hitung saja berapa per menit dan per detiknya.

Bisa-bisa jebol/eror/down hostingnya.

Pakai plugin security. Bisa pakai plugin wordfence bisa.

Bisa juga disembunyiak alamat log in wp-admin nya pakau wp lockdwn. Saya pakai ini.

Habis baca artikel dan komen Mas, akhirny saya instal Lockdown WP, Alhamdulillah sejauh ini angka brute force nggak nambah-nambah. Btw saya iri sama speed web Mas ini makanya saya barusan order VPS, nanti mohon panduannya ya, Mas hehehe thx…

Hadeuh Mas Ryan, kenapa langsung beli VPS sih.

Gak usah iri atuh sama page speed saya. Perjuangan untuk mencapai angka page speed ini lumayan gak mudah. Banyak materi yang harus dipelajari.

Syukurlah instal lockdown jadi berkurang. Jangan sampai lupa alamat pintu masuknya, bisa tambah berabe malahan nanti.

Kalau bisa user wordpress nya dibuat beda. Satu khusus admin dan satu lagi khusus penulis. User admin jangan sampai ditampilkan ke publik.

Jadi buat jaga-jaga supaya user admin nya sulit ditebak.

Soal vps, jujur aja, saya minta tolong mekanik atau jasa setup vps untuk blog saya ini waktu pindahan dari shared hosting.

Waktu itu pengetahuan saya belum paham betul soal VPS, mangkanya minta tolong jasa pindahan. Tapi sekarang sudah agak paham dikit. Minimal untuk sisi keamanan wordpress ini.

Mungkin tulisan saya yang Pindah Rumah Malam-Malam Ke VPS bisa dibaca. Masih banyak lagi tulisan saya. Semoga bisa dapat kesimpulannya. Bisa juga baca tulisan berkategori Hosting dan WordPress.

Apakah menggunakan CDN kayak cloudflare bisa membantu mencegah brute force attack ?

Banyak yang bilang “iya”. Cuman teknisnya saya kurang tahu pasti. Saya pribadi saat ini juga pakai cloudflare yang gratisan.

Mas bs tolong bantu saya,akun gmail saya di retas oleh hacker,hp saya di restart ulang dri jarak jauh. Saya sudah usaha buat rebut kembali tapi email paswordnya udh di ganti,begitu juga udh di verifikasi 2 langkah oleh hacker. Tolong pencerahanya mas,mungkin ada jalan keluar yg laen? Ini pin bb saya 5457D1EE

Wah maaf Mas Iwan, saya gak bisa bantu. Seperti cerita @Buret di atas, kalau sudah gak bisa verifikasi dua langkah atau nomor ponsel diubah akan sangat sulit diambil lagi.

Atau Mas mungkin bisa coba dengan verifikasi identitas diri (KTP/sim) ke google. Siapa tahu bisa.

Hebat juga yah hp android bisa diremote dari jarak jauh.

Wah ada yang iseng tuh mas, harus lebih sering nge-cek securitynya, soalnya wp emng paling mudah buat ditembus, makannya harus sering-sering diupdate :) keep save mas.

Iya memang betul Mas Iqbal. Memang salah satu masalah di wordpress.org yah ini nih. Kadang ada saja yang suka jahil.

Ternyata banyak sekali penyadap di wordpress ya. jadi sedikit pengalaman deh, kalau sewaktu waktu saya mengalami seperti itu… kalau blogger sepertinya jarang mengalami seperti itu ya mas.

Kalau blogspot, menurut saya cukup mengamankan password akun gmail kita dan menggunakan verfikasi akun 2 langkah.

menyimak dulu Mr Ridha..sebenarnya tak begitu paham dengan hal-hal yang sebegini..

Moga masalahnya cepat-cepat selesai. Aamiin

Silakan Kakak Fidah,

Allhamdulillah sepertinya sekarang sudah selesai. Hosting saya benar-benar banyak membantu.

belum sapai gitu ilmunya mas… nyimak aja ya

Silakan.

Ini hanya untuk WP yah Mas Ridwan? bagaimana untuk yg Blogspot?

IYa untuk wordpress. Kalau untuk blogspot, cukup memakai verifikasi 2 langkah yang fasilitas gmail itu. Aktifkan pemberitahuan sms/tilpunnya. #imho

aku ga begitu faham tetapi ngeri banget dampaknya ya, andai itu terjadi sama blog saya mas, mungkin aku hanya bisa berdoa dan berserah, tak punya tameng.. cara mengetahui blog kita disusupi apa mas..?

Cara yang paling sederhana itu, blog kita di acak-acak. Minimal halaman blog kita diganti tampilannya dan kita gak bisa mengakses ke blog kita. Yang lebih parah itu kalau akun milik kita juga diambil, misalnya email. Ini terjadi kalau kita bikin paswut yang sama. Mangkanya kalau pengguna blogspot itu, mengaktifkan verifikasi 2 langkah itu lumayan ampuh. Verifikasi yang kirim sms itu. Kalau keamanan wordpress sendiri cukup banyak faktornya.

trick lama tapi am,puh juga kalau kita tidak melindungi dengan beberapa tools yang bisa kita gunakan di WP…kalau di blog kebanyak pake teknik DDOS dengan dork….namun bisa juga spy connect untuk mencuri data login gan…namun cara ini susah di jalankan karena biasanya terhalang sama firewall….ok semoga aja blognya kembali sehat dan bisa nge-blog lagi dengan senyum.

Terhalang firewall mana Mbah? Firewall server/hosting atau firewall plugin. Soalnya plugin wordfence saya ini juga ada firewallnya. Kayaknya saya sudah bisa senyum deh. Soalnya visitor sudah sehat lagi. hehehehe

Terhalang firewall mana Mbah? Firewall server/hosting atau firewall plugin. Soalnya plugin wordfence saya ini juga ada firewallnya. Kayaknya saya sudah bisa senyum deh. Soalnya visitor sudah sehat lagi. hehehehe

memang begitu ribetnya wp self-hosted, segalanya menjadi resiko sendiri. namun untungnya kita setiap masalah bisa dibantu sama admin hosting.

trik ini bisa dijadikan referensi saya jika nanti mengalami hal serupa.

Iya. Jangan lupa pasang plugin security. Cuman kasihan pengunjung, blog saya jadi lambat diakses.

brute force dan comment force biasa terjadi pada wp self hosted, untuk comment force biasa dilakukan secara otomatis menggunakan robot, sedangkan brute force juga bisa begitu, bisa manual dan otomatis menggunakan robot..

untuk brute force, selain cara yang telah dijelaskan diatas, bisa juga dengan mengganti url login wp, karena penggunaan url wp login secara umum lebih mudah diserang

/wp-login.php , /wp-login , /wplogin , /login.php , /wp.login adalah beberapa contoh bentuk umum url login. url tersebut bisa diganti sesuai selera, misalnya /wp-mari-masuk dengan begitu keamanan wp teteap terjaga :)

Iya. Tadinya saya mau pakai plugin WP LockDown security buat merubah alamat wp-adminnya. Cuman saya lihat plugin itu beberapa lama gak diperbarui, jadi sedikit ragu pakainya.

ohhh begitu ya….

Iya Jeng Yuni.

sangat detail penjelasan tentang brute force attack nya kang, cuman asli saya ngga mudeng banget, maklum blog[spot, gratisan pulak.

moga cepat sembuh yah masalahnya

Iya Pak, intinya untuk blogspot, bikin password sesulit mungkin dan sekuat mungkin enkripsinya.

Aamiin.. terima kasih.

nah lo, kejadian ini juga yang membuat blog saya down kemarin mas, dan dengan sangat terpaksa pula saya blok IP IP yang jail tersebut

Pak Arie pakai plugin security apa? Pak Arie kalau gak salah kan hosting di domosquere yah. Padahal saya tertarik juga hosting di domosquere.

bagus kalau passwordnya kuat jadi gak kebobol :)

dalam dunia bawah tanah, server2 web yang ditanami backdoor itu disebut dgn istilah zombie

seorang peretas bisa punya ratusan zombie untuk brute force, ddos, dll.

Ngeri juga yah. Saya sudah gak mempelajari yang begitu-begituan. Memang betul intinya password tidak mudah ditebak. Hanya saja yang membuat sebal itu, blog jadi suka lambat dibuka.

temen saya itu hari juga kena serangan itu mas,biasanya datangnya IP dari luar negeri.harus lebih hati2 didalam pengelolaan akunnya yamas.

semoga kedepannya nggak kena ancaman itu lagi

Aamiin Pak Yanto. Iya memang harus hari-hati. Semoga hosting saya kuat nih nahan ancaman ini.

ini penting sekali untuk disimak mas, saya pernah kebobolan di akun GA saya, yang membuat saya hiatus berbulan-bulan.

dari segi traffic, web mas Ridha ini cukup tinggi, ada GA nya pula, kita harus waspada terus mas terhadap penyerangan para hacker.

Wah trus gimana tuh akun GA nya. Bukannya akun GA itu ada sistem dua lapis keamanan, password dan verifikasi ke HP.

Iya, semoga website saya sehat-sehat saja.

hilang sudah akun GA saya yang dulu, saya lengah ga pake 2 langkah verifikasi, email alternetif pun dirubah oleh si Hacker nya, skr pake akun baru, jadi bisa lebih waspada.

Amiin mas

Wah ngeri yah, sampai email cadangannya diubah. Sekarang malah ada yang bilang kalau verifikasi 2 langkah itu bisa ditembus.

nah, ini nih yang harus lebih hati-hati kang untuk wordpress. kalau saya username dan passwordnya suka gabungin dua nama. Tapi, yang namanya kejahatan tetap harus di waspadai kang.

Iya betul. Memang harus hati-hati. Entah kenapa banyak sekali orang iseng.

namanya manusia mas

ada yg iri dengan kesuksesan orang lain

Walaupun saya kurang mengerti, tapi saya mencoba menyimak hehe

Silakan.